|

|

||

|

|

|

||

|

Misión

Nuestra misión es mejorar la productividad y calidad de trabajo de las organizaciones a partir del desarrollo de herramientas informáticas de excelencia centradas en la eficiencia, la resolución de fondo de los problemas y la aceptación por parte del usuario final.

Visión

Es nuestra concepción que la óptima eficiencia de las herramientas informáticas sólo puede obtenerse a partir de la capacitación constante en nuevas tecnologías y un alto grado de comprensión de los procesos de negocio del cliente, fundamentado en fuertes lazos de interrelación profesional.

Valores

Lealtad: construida a partir de una pauta contractual clara, con costos, límites y responsabilidades específicos

Eficiencia: propender siempre a la optimización de los procesos bajo la concepción de mejora continua

Respeto: aceptación y consideración de las pautas culturales y capacidades de los usuarios

Compromiso: mantener los objetivos y la capacidad de trabajo aún en escenarios desfavorables

Confidencialidad: ponderada como elemento imprescindible para el intercambio de información que permita comprender la problemática a resolver

Convergencia de Información

En O'Lach vemos la convergencia de información como la única forma válida de propiciar un espacio común para la integración de herramientas desarrolladas por distintos proveedores, unificando la información común a las mismas, por ejemplo, los datos básios de las Organizaciones y sus contactos, en una única base de datos; sin intervenir en el resto de las reglas de negocio específicas de los otros sistemas.

Para ello partimos del concepto que un sistema de estas características debe propender a compartir información y no meras colecciones de datos.

En esta concepción definimos “información” como un conjunto organizado de datos procesados, que constituyen un mensaje, íntimamente relacionado con lo que el usuario o la tarea requieren.

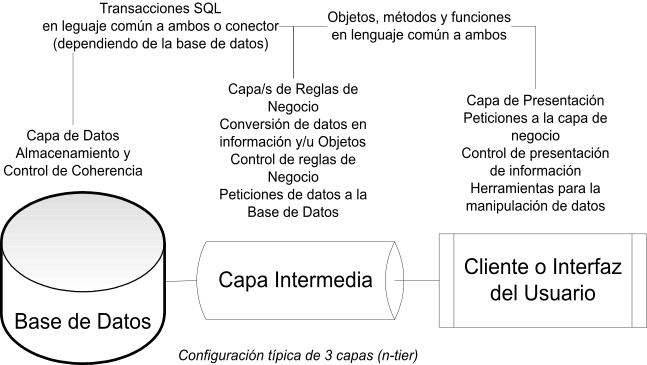

A lo largo de casi dos décadas hemos observado (y tenido que lidiar con) numerosos casos en los que el intercambio de información entre sistemas era dificultado por la arquitectura utilizada en el diseño de las mismas, limitando las operaciones de intercambio a transacciones SQL y procedimientos almacenados, a las que se accedías mediante conectores de datos .

Esta situación obliga a los desarrolladores a un examen exhaustivo de diccionario de datos (cuando este existe) a la vez que exigen al cliente de la aplicación (Capa de presentación) muchos más controles lógicos, de negocio y de consistencia y la habilidad de reinterpretar los conjuntos de datos recibidos para convertirlos en información útil.

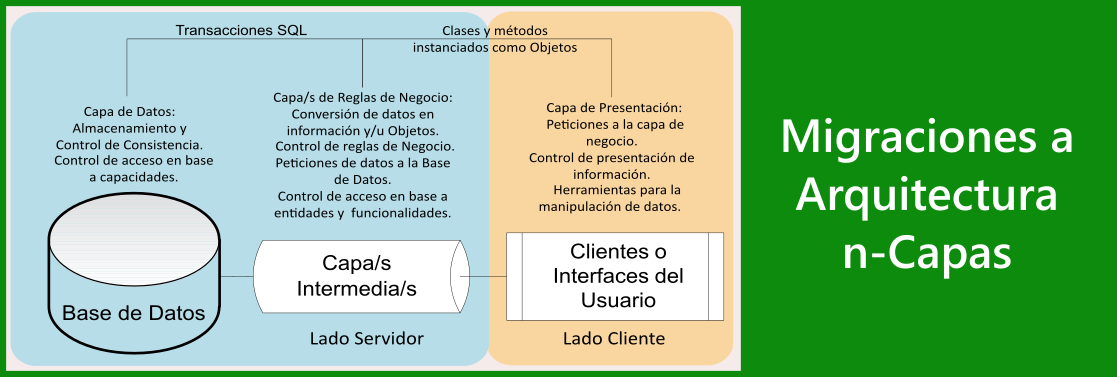

Este esquema hace inviable que varias interfaces cliente (capas de presentación) puedan ser desarrolladas y mantenidas a lo largo del tiempo por proveedores independientes entre sí, con un costo total de la propiedad razonable para la organización. Todo ello nos ha llevado, hace ya más de 15 años, a abandonar del paradigma Cliente – Servidor original para pasar a utilizar una arquitectura de n-Capas (n-tier).

Arquitectura n-Capas

Los sistemas de esta aruitectura distinguen al menos 3 capas: Datos, Reglas de Negocio o Intermedia y Capa de presentación (o Cliente o Interfaz de Usuario (UI)).

Las dos primeras capas, Datos y Reglas de negocio se agrupan normalmente en lo que se denomina “Lado Servidor” o “Capas superiores” y, normalmente, se utiliza un único equipo servidor para concentrar estas capas superiores .

Si bien el desarrollo en esta arquitectura parece en principio ser más oneroso , la experiencia demuestra que a partir de un adecuado diseño de la estructura de datos y una buena planificación de la constelación de objetos, pueden lograrse tiempos de primer desarrollo cercanos a los obtenidos con las mejores herramientas para desarrollo en arquitecturas cliente-servidor y que en instancias posteriores (Up-sizing, mejoras y mantenimientos) el costo pasa a ser algo inferior.

Desde el punto de vista de la organización adquirente, los costos totales de propiedad disminuyen significativamente, ya que se requiere menos poder de hardware tanto en el servidor como en los equipos cliente a la vez que posibilita la partición de los proyectos sin que se generen “rastros geológicos”.

Para los equipos de desarrollo también se facilitan las cosas porque en este esquema no necesitan estar al tanto de cada cambio en la capa de datos ya que las devoluciones de los distintos métodos pueden mantenerse a lo largo del tiempo más allá de las modificaciones que se efectúen en la estructura de datos. Dicho de otra forma, la capa intermedia o de reglas de Negocio “absorbe” los impactos de las modificaciones de la capa de datos.

En cuanto a la performance, en un sentido universal y sin tener en cuenta los lenguajes utilizados, el uso de 3-capas debiera ser algo mayor dado que si bien por un lado se agrega una instancia de procesamiento, por otro se simplifican las consultas a la base datos y también la reorganización de los mismos que se efectúa en el equipo cliente . En definitiva se trata de dejar hacer a la base de datos sólo lo que mejor hace, y utilizar un leguaje más competente para las operaciones de conformación de información.

|

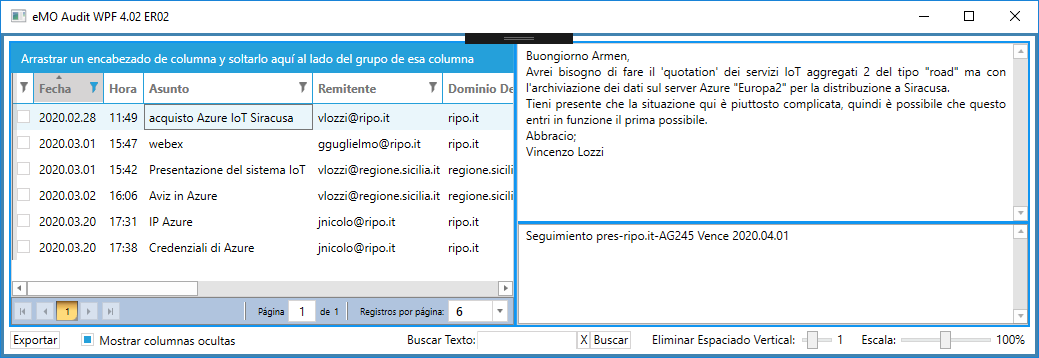

eMO es un conjunto de herramientas destinadas al Control de calidad de las comunicaciones por correo electrónico, conformado por un Consolidador de mensajes (CON), una base de datos y una Interfaz de Usuario (UI). Entre sus principales capacidades de destacan: Facilitar las tareas internas de verificación de actividades Controlar tratamiento de quejas Generar evidencia clara de la prestación de servicios Reconstrucción de “conversaciones” con participantes discontinuos Coadyuvar a los procesos de disminución de la conflictividad laboral |

|

|

||

|

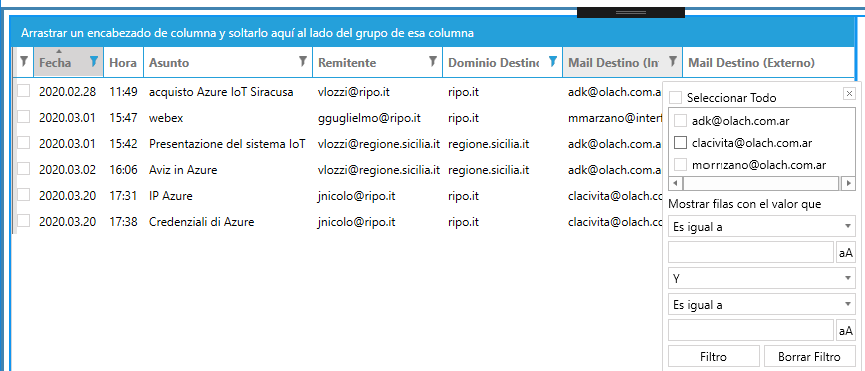

El cliente eMO WPF, organiza la información mediante paneles de tamaño variable que posibilitan la visualización rápida de contenidos de manera similar a un cliente de correo. Esta interfaz gráfica, desarrollada en WPF (Windows Presentation Foundation) bajo vista-modelo, brinda la posibilidad da paginar vistas de hasta 1 millón de registros (siempre que el gestor de la base de datos lo permita). |

||

|

||

|

La presentación se basa en columnas (móviles y agrupables) categorizadas para una vista sencilla y otra detallada y cada una de ellas puede ser utilizada para establecer múltiples filtros (y criterios de ordenamiento) combinables permiten maximizar la precisión de las búsquedas basadas en cualquiera de las propiedades de identificación de los mensajes. Como herramienta de auditoría, eMO también pude ser utilizado para verificar la calidad de los intercambios internos así como el cumplimiento de las políticas de derivación y elevación. |

||

|

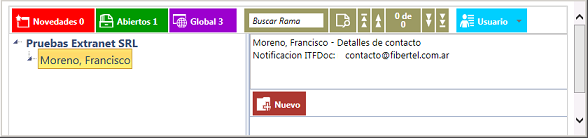

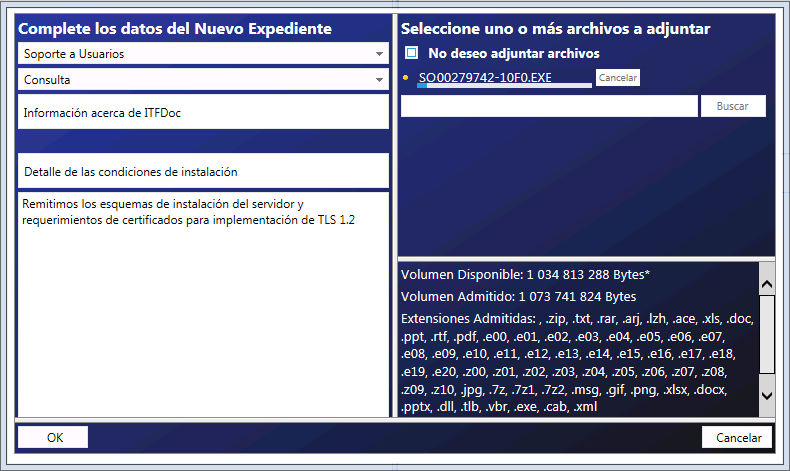

ITFDoc es un Gestor de tráfico de Extranet cuyo objetivo principal es establecer un canal seguro, eficiente y mensurable para el intercambio de información entre organizaciones. Puede ser utilizado como vía de soporte técnico ya que brinda a los usuarios autorizados la posibilidad generar y responder expedientes de soporte y, de ser necesario, adjuntar archivos a los mismos. ITFDoc se encuentra disponible tanto para su despliegue sobre recursos propios como en esquema SaaS (Software como Servicio) alojado en la nube, utilizando recursos de Azure.Storage.Table y File. |

Organización de la Información

ITFDoc organiza las inetracciones en Expedientes e Instancias.

Un Expediente es un enunciado concreto que expone una consulta, reclamo, sugerencia o solicitud. Éste contiene una o más instancias a través de las cuales se da el intercambio entre el cliente y el personal de soporte.

|

Las instancias son la unidades de intercambio entre el cliente y los SysOps (el personal de soporte), es decir que cada pregunta o respuesta constituye una instancia individual y puede tener uno o más archivos asociados. |

|

ITFDoc y los Mensajes de Correo

Dadas las falencias de seguridad y las restricciones de tamaño de archivos adjuntos en los correos electrónicos, ITFDoc es una alternativa superadora para el intercambio de archivos, permitiendo de hasta 2GiBs.

Por otro lado, ITFDoc aprovecha fluidez del correo electrónico para generar avisos automáticos para las contrapartes luego de cada acción de intercambio, gracias a lo cual se mantienen los modos y tiempos clásicos de esa vía facilitando así la adaptación de los usuarios a esta herramienta.

Trazabilidad

ITFDoc implementa registros de estado con historicidad, lo cual permite ver la evolución de cada expediente a lo largo del tiempo, obtener un panorama del estado actual y generar estadísticas de performance de manera individual o por punto de atención.

|

Seguridad El acceso internet a ITFDoc se produce bajo protocolos de seguridad actualizados (por ejemplo TLS 1.2) e implementa controles de acceso con redundancia transaccional de alta eficiencia. Esto significa que cada transacción habilita la siguiente en una secuencia unívoca y esta, a su vez valida los derechos y permisos del usuario pero únicamente en los aspectos sus novedosos (nueva acción y/o nueva entidad accionada), impidiendo los ataques de suplantación de identidad que aprovechan las sesiones ya iniciadas. |

|

|

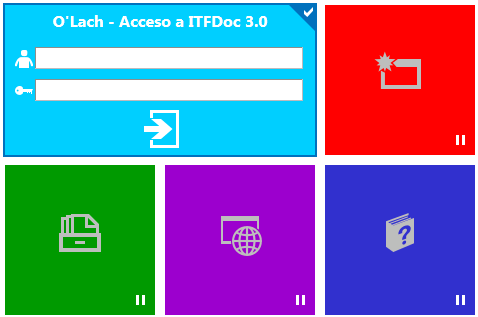

KII es un sistema Administrador de relaciones con los clientes (CRM) concebido para ser implementado como soporte basal de aplicaciones de control de procesos y administración de negocios. En procesos de convergencia de datos, resulta una alternativa ideal como reservorio común de información de Organizaciones, Personas y Vías de contacto; debido a su diseño de 3 capas con clara exposición de objetos. |

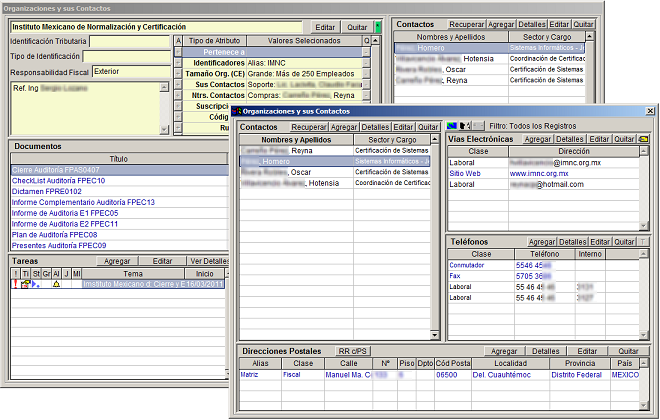

Organización y acceso a la Información

El acceso a la información se plantea a partir de las organizaciones, desde de cuya ficha se accede al detalle de contactos y vías de contacto.

|

Gracias a que las claves de diseño de KII facilitan la generación de interfaces gráficas ad-hoc, existen numerosas versiones de los formularios de Organización y Persona, entre las cuales se puede elegir (y restringir) una para uso general dentro de la organización y establecer otras específicas para cada usuario, incluso teniendo en cuenta el modo de acceso (LAN - WAN) y el dispositivo utilizado. Nuevas interfaces gráficas pueden generarse en base a requerimientos específicos de la organización, como desarrollo propio o por parte de terceros, en cualquier lenguaje o plataforma capaz de consumir objetos COM+ o Web Services. |

KII utiliza estructuras XML para la transferencia de datos complejos que luego puede ser manipulada desde la mayor parte de los lenguajes, mediante librerías de parseo XML y DOM (Document Object Model).

Entre las características salientes de KII, está la de propiciar un espacio común para la integración de herramientas desarrolladas por distintos proveedores, unificando la información de Organizaciones, sus contactos y las respectivas vías de contacto, en una única base de datos; sin intervenir en el resto de las reglas de negocio específicas de estos sistemas ajenos (Convergencia de Información).

Unidades de Información

KII expone la información a través de objetos o unidades de información que representan las entidades del sistema, distinguiéndose 4 tipos según su naturaleza y funcionalidad.

Tipo Primario

Organizaciones

Personas

Direcciones Postales (Domicilios)

Direcciones Electrónicas

Teléfonos

Entre estas entidades se establecen relaciones “uno a muchas”, partiendo de la organización y de allí a las Personas y desde cualquiera de estas dos a las vías de contacto.

Dado que estas relaciones se efectúan mediante tablas intermedias, no existen limitaciones para la cantidad de relaciones entre entidades.

Las Organizaciones y las Personas presentan la capacidad de recibir n atributos o calificadores que pueden configurarse libremente.

Para las vías de contactos existe un sistema predefinido de calificadores para el cual pueden crearse nuevas entradas.

Las Organizaciones y las Personas presentan la capacidad de recibir n atributos o calificadores que pueden configurarse libremente.

Tipo Operativo

Tareas

Procesos

Interacciones

Existen a partir de una relación con una Organización o Persona debidamente relacionada a una Organización, aunque sí permiten efectuar búsquedas y acceder a las entidades que las contienen.

Definen uno o más responsables, una acción (especificando modo, momento, materiales, según cada caso), una conmtraparte y mantienen un control de evolución, es decir que poseen relacionada una variable que representa su estado. En el caso de los procesos, para asegurar que este estado se represente de manera unívoca, se maneja a partir de una lista de opciones previamente parametrizadas, la cual debe surgir de las propias reglas del negocio.

Tipo Recipiendario

Documentos

Notas

Al igual que en el caso anterior, estas entidades no existen por si mismas, sino en relación con alguna de las entidades del primer grupo, donde todas ellas pueden poseer una o varias notas explicativas u observaciones y ser relacionadas con uno o más documentos.

Los documentos ingresados al sistema no pueden ser modificados, aunque se permite su reemplazo así como eliminación de la relación, manteniéndose un registro histórico de estos cambios.

Tipo Administrativo

Usuario

Es una entidad complementaria de "Persona". Presenta un conjunto de propiedades y preferencias que caracterizan a la persona en sí, su rol operativo y guarda la pauta de relación con el sistema, dando cuenta de los accesos permitidos a distintos niveles.

Seguridad

KII ofrece 3 opciones complementarias para el manejo de la seguridad.

La primera de ellas controla la seguridad interna en tres dimensiones: acceso a las utilidades, acceso a la información, permisos de manipulación de la información y se administra a partir de la entidad "Usuario".

La segunda opción incorpora el concepto de Titularidad de datos que se basa en el reconocimiento de un “área” Titular de cada registro, con el objeto de que los usuarios vinculados a la misma pasen a ser los únicos habilitados para la modificación de dicho registro, junto con los Administradores del sistema .

Finalmente, el tercer nivel utiliza los recursos de los servcios de componentes de Windows para establecer relaciones Usuarios-Roles, aplicables a nivel de aplicación objeto o método.

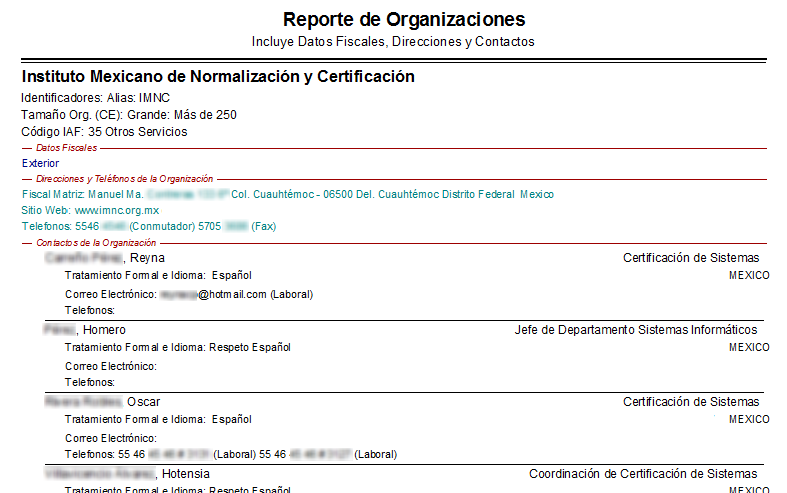

Reportes

KII posee numerosos reportes básicos a los cuales pueden agregarse versiones especiales y otros nuevos. Los reportes ya existentes se organizan según la entidad base: Organizaciones, Personas y Operaciones y Procesos. Dentro de cada conjunto existen versiones resumidas, intermedias y de máximo detalles. También existen versiones especiales para la emisión de etiquetes postales, correo masivo (mailings), etc.

El maestro de reportes ofrece además otras utilidades tales como los tableros de control y los generadores de listas de identificadores. Estos últimos son utilizados como filtros básicos de otras utilidades del sistema.

|

Checkpoint C es un SaaS (Software como Servicio) alojado en la nube, sobre infraestructura Microsoft Azure, donde diversas entidades podrán intercambiar información en forma seguirá, controlada y auditable. Es una derivación de ITFDoc en la cual deja de existir una entidad central que interactúa con sus clientes para pasar a un esquema de "convenios" entre 2 o más entidades, cada una de ellas con 1 o más usuarios habilitados. Incorpora la verificación de firmas digitales tanto durante el proceso de carga de documentos como en el de acceso a su lectura. Adicionalmente, existe la posibilidad de interactuar con el generador de firmas o con SicSemper para textos ingresados directamente sobre esta interfaz. |

Cada convenio se basa en un acuerdo entre las entidades, definiendo un propósito y tiempo límite específico, así como las condiciones de auditoría.

|

SicSemper es un servicio de autenticación que aumenta el valor probatorio de los registros digitales. Estos registros pueden consistir en cadenas de texto sin formato, estructuras XML, documentos, imágenes, videos, sonidos, etc. que durante la autenticación se combinan con datos complementarios como la fecha y hora de generación, el originante y, opcionalmente, un destinatario específico. SicSemper es un SaaS (Software como Servicio) alojado en la nube, sobre infraestructura Microsoft Azure, con los mayores estándares de redundancia, accesibilidad y continuidad de negocio. |

¿Cómo se resguarda el contenido confidencial de mis registros?

El servicio no almacena el contenido de los registros recibidos sino un conjunto de digestos tipo “hash” que permiten validar de su autenticidad y los datos complementarios; pero no reconstruir la información original del registro. Toda la información recibida se descarta una vez procesada.

¿Qué recibo al finalizar el proceso?

Al finalizar la autenticación se recibe un mensaje XML que contiene el resultado de la operación, un identificador o token y la fecha y hora de procesamiento. Estos datos deben ser conservados para permitir la validación de autenticidad del registro correspondiente.

¿Cómo se implementa SicSemper?

SicSemper es accesesible como servicio web en sentido estricto, por lo que puede ser consumido desde cualquier plataforma informática capaz de invocar este tipo de servicios a través de Internet. El servicio principal expone los “verbos” que permiten acreditar la subscripción, enviar la información a Autenticar y Validar información previamente autenticada.

¿Cómo se contrata?

Se contrata como una suscripción por el término mínimo de 6 meses para los cuales se establece un volumen mensual de transacciones, un tamaño máximo de registro y un tiempo límite de retención. Por ejemplo 1 millón de transacciones, para registros de hasta 100KBs, con retención por 10 años.

¿Qué contenido puede tener un registro?

Dado que los registros se transfieren a SicSemper codificados “Base64 binary”, el mismo puede tener cualquier formato pasible de ser codificado bajo esa especificación.

¿Cuál es el tamaño máximo de los registros a autenticar?

El tamaño máximo estándar es de 100 MBs para el registro codificado, pero esto siempre dependerá del máximo contratado para la subscripción.

¿Cuál es el límite de transacciones mensuales disponible?

El límite mínimo es de 100’000 transacciones por mes. El máximo es de 10 millones de transacciones mensuales por subscripción. Una organización puede contar con múltiples subscripciones que le permitan superar ese límite.

¿Por qué SicSemper “aumenta el valor probatorio de los registros digitales”?

SicSemper permite demostrar, sin lugar a dudas, la autenticidad del contenido de un registro, el origen y su fecha de creación; por lo que puede ser utilizado como prueba contundente en un proceso legal.

¿SicSemper es una Firma Digital?

No, SicSemper no es una firma Digital desde el punto de vista legal (Ley 25506 de la República Argentina) debido a que no implementa certificados digitales y que no está diseñado para ser utilizado por personas sino por procesos informáticos que efectúan la guarda de datos o creación de registros.